お知らせ

2014年7月15日

ソニーネットワークコミュニケーションズ株式会社

【重要】So-netを装った不審な迷惑メールにご注意ください

平素は、So-netをご利用いただき、誠にありがとうございます。

So-netを装った不審なメールがお客さまに届いている事例が確認されております。

本ページ内に掲載するような不審なメールはSo-netとは一切関係はございません。

メールの開封および添付ファイルやリンクを開く場合は、十分ご注意いただきますようお願いいたします。

不審なメールの見分け方

-

1.パソコン・スマートフォンのログイン画面にて必ず、 ブラウザのURL欄の先頭が「http」ではなく「https」であることをご確認ください。

-

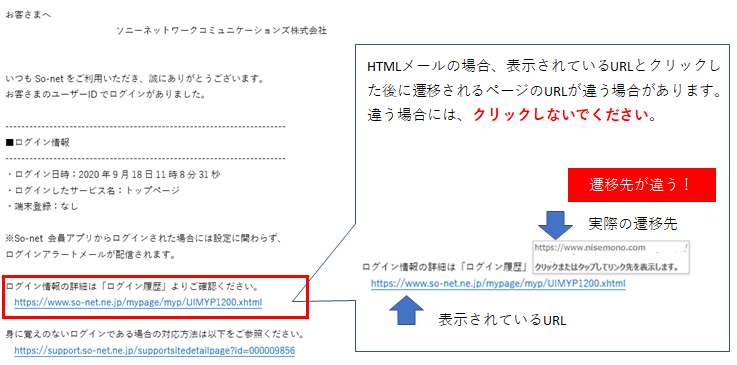

2.リンクをクリックする前に、リンク先のURLが正しいものであるかどうかご確認ください。 ※特にHTMLメールの場合、正しいように見えても正しくない場合があります。

-

3.So-netを装ったメールの見分け方

-

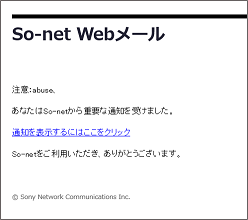

■Webメールをご利用の場合

So-netから送られているメールは、So-netのロゴが表示されております。

表示されていないメールにはご注意ください。

-

■メーラーをご利用の場合

ヘッダ情報より、FROMアドレスがSo-netから送信されているメールか確認してください。

(確認方法)

https://support.so-net.ne.jp/fa/faq/web/knowledge1839.html

-

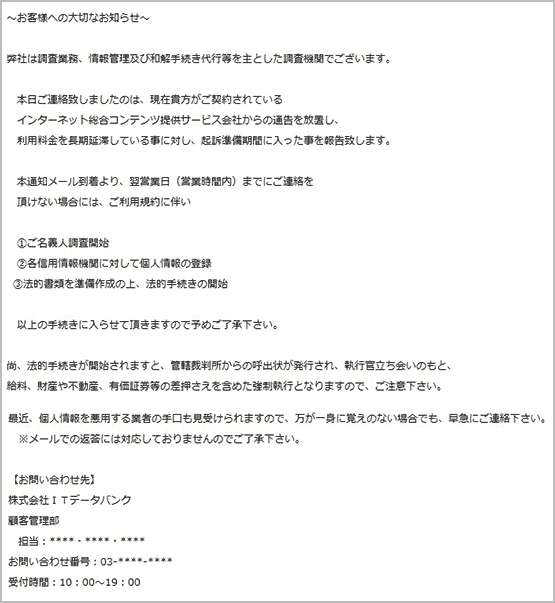

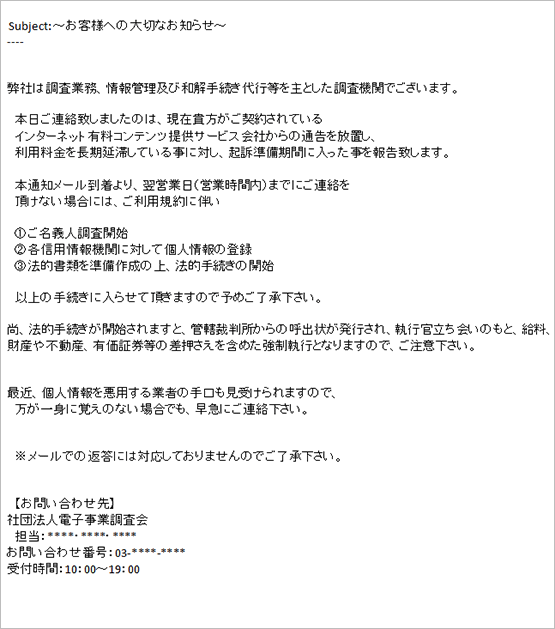

フィッシングメールの例

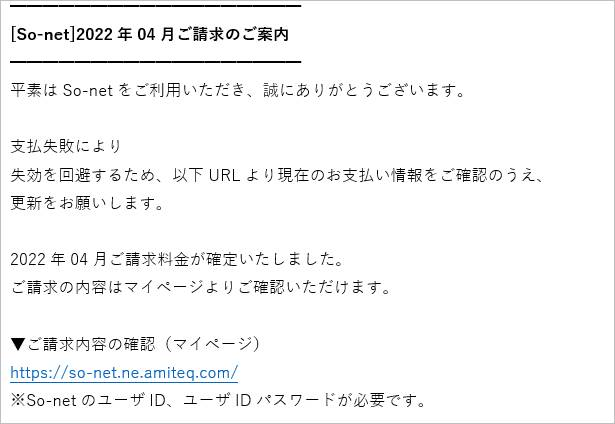

■例 <<2022年4月18日更新>>

■例 <<2021年2月12日更新>>

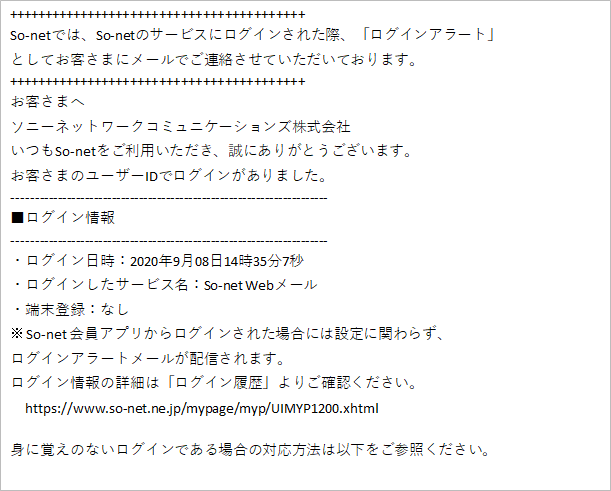

■例 <<2020年9月23日更新>>

ログインアラートがSo-net以外からなりすまされている事象を確認しました。

■例 <<2020年8月17日更新>>

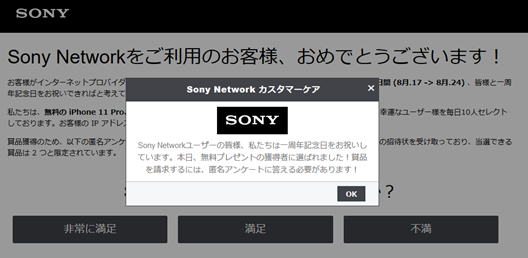

Webサイトに表示される事例も確認されております。合わせてご注意ください。

<お知らせ>

【重要】Sony Network を装った不審なキャンペーンにご注意ください

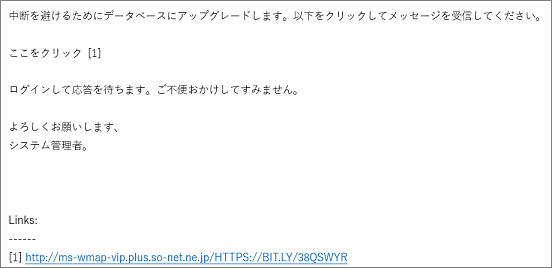

■例 <<2020年6月19日更新>>

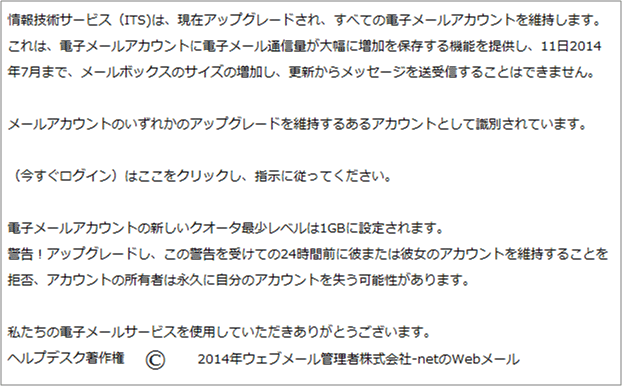

件名:アップグレードする親愛なる顧客、

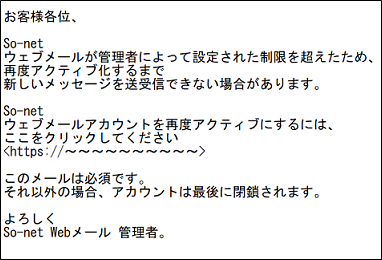

■例 <<2020年5月27日更新>>

件名:So-net.ne.jpウェブメールには、管理者が設定した制限があります

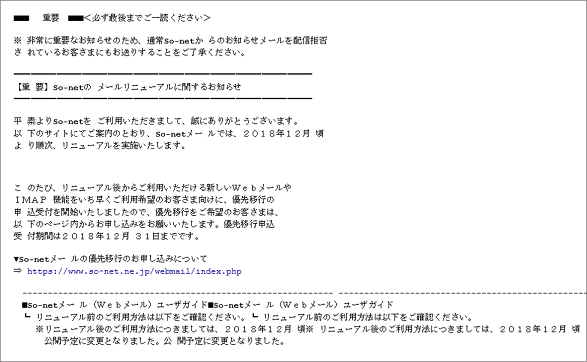

■例 <<2020年3月5日更新>>

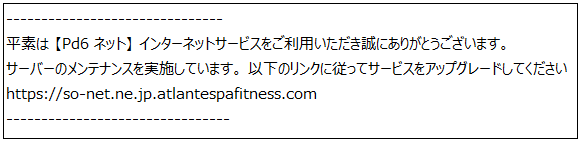

件名:アップグレード]メンテナンス作業のお知らせ 【2020年3月4日】

リンクから偽のログインページへ誘導したうえで、So-netのユーザーIDとパスワードを入力させるケースとなっております。

■例 <<2018年9月25日更新>>

件名:【重要:So-net】お申し込み内容のご案内

リンクから偽のログインページへ誘導したうえで、So-netのユーザーIDとパスワードを入力させるケースとなっております。

■例 <<2018年9月25日更新>>

件名:保留中の通知があります

html形式のメールで、フィッシングサイトへのリンクをクリックさせるケースになります。

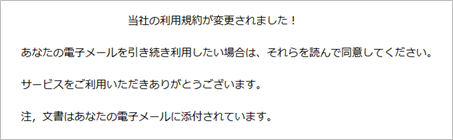

■例

件名:Terms and conditions changes

差出人 (Fromアドレス) が、"So-Net"< postmasters@so-net.ne.jp >となっております。

※画像が埋め込まれており、その中に本文が記載されています。

添付ファイル名:so-net_466861814.doc (MD5:0dca680bda66819d2f5715329a02fcab)が添付されております。

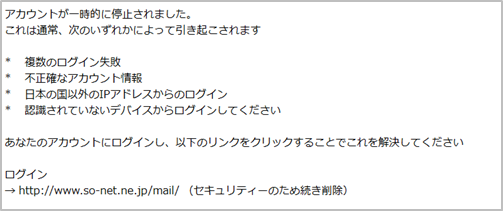

■例

件名:アカウント内の不審なログインアクティビティ

"(セキュリティーのため続き削除)"の前に、短縮URLが添付されている場合があります。

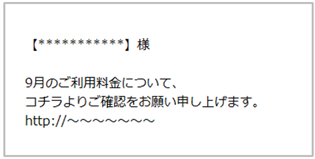

■例

件名:So-netをご利用のお客様へ、ご利用料金についてのご連絡でございます。

So-netのご利用料金のご案内を装い、So-netと無関係なページを誘導している事例になります。

■例

件名: Quarantine Warning!!!!

■例

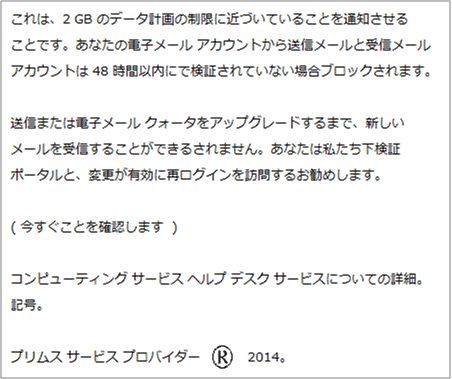

件名 : 電子メール アカウントのクォータの警告

差出人 (Fromアドレス) が、"webmasters@so-net.ne.jp" < webmasters@so-net.ne.jp >となっている場合があります。

■例

件名 : 電子メール アカウントのクォータの警告

差出人 (Fromアドレス) が、"So-Net Webメール" < wok228@nyu.edu >となっている場合があります。

万が一アクセスした可能性がある場合はユーザーIDとパスワードの変更を行ってください。

【So-net】ユーザーID・ユーザーIDパスワードの変更、メールアドレス・メールアドレスパスワードの変更、接続用パスワードの変更

https://support.so-net.ne.jp/fa/faq/web/knowledge1877.html

送信元を偽った迷惑メールについて

So-netのドメインや、お客さまご本人のメールアドレスをかたる迷惑メールが配信されていることも報告されております。本メールはSo-netから配信したものではございません。また、配信元のメールアドレスを利用しているSo-net会員のお客様も実在しません。このようなメールの文面、件名、本文中に記載の会社名等の例を、下記にご案内しています。

■文面例

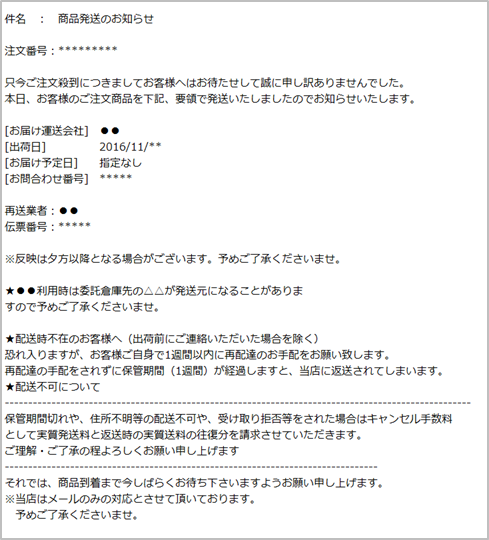

【文面例 1】

※ファイルが添付されている事例が確認されています。むやみに添付ファイルを開かないようご注意ください。

【文面例 2】

【文面例 3】

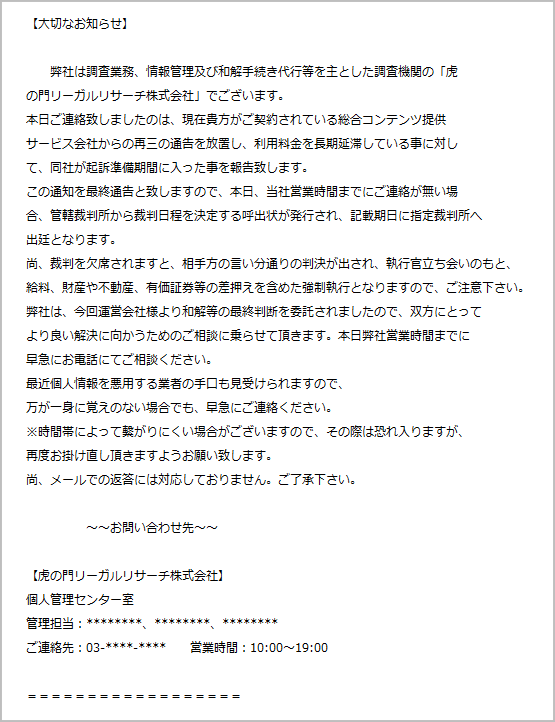

【文面例 4】

■So-netを騙ったドメイン名の例

・postmaster@so-net.ne.jp

・"So-Net Webメール"< wok228@nyu.edu >

■その他の件名の例

・【重要なお知らせ】

・【調査予告通知】

・【告発通知】

・【terms and condition changes】

■その他の送信元会社名(本文中に記載のもの)

・NPO法人 ステージアップ

・株式会社データレスキュー

・(株)佐藤商事

・株式会社つばさみらいシステム

・株式会社SBSシステムデータ

■その他の特徴、注意事項

・東京都公安委員会や東京都調査業協会会員など、実在の団体を関連団体として記載している場合があります。

・問い合わせ先がフリーダイヤルの場合があります。

・本文が画像データの場合も報告されております。

以上